Актуальные темы

#

Bonk Eco continues to show strength amid $USELESS rally

#

Pump.fun to raise $1B token sale, traders speculating on airdrop

#

Boop.Fun leading the way with a new launchpad on Solana.

Вчера экосистема подверглась атаке на цепочку поставок, нацеленной на популярную библиотеку JavaScript polyfillio. Злоумышленники внедрили вредоносный код в пакет, который мог эксфильтровать данные пользователей или перенаправлять трафик при импорте в ничего не подозревающие проекты.

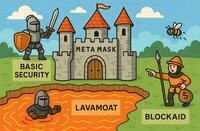

Мы хотим заверить 🦊 пользователей, что вы защищены. Наши практики безопасности специально разработаны для защиты от таких инцидентов:

- Блокировка версий и дисциплина релизов: Мы блокируем зависимости на проверенных версиях, никогда не вносим изменения напрямую в основную ветку и используем как автоматические, так и ручные проверки безопасности на протяжении всего жизненного цикла разработки. Все релизы проходят через контролируемые процессы развертывания, чтобы предотвратить попадание скомпрометированных пакетов.

- LavaMoat: Укрепленный уровень безопасности выполнения, который блокирует выполнение вредоносного кода, даже если зависимость скомпрометирована. LavaMoat обеспечивает изоляцию и контроль политики по всей среде разработки и выполнения.

- @blockaid_: Обнаруживает и помечает вредоносные адреса почти мгновенно, защищая пользователей от взаимодействия с скомпрометированными dapps или фишинговыми конечными точками.

Атаки на цепочку поставок являются одним из самых больших рисков в современном программном обеспечении, и инцидент вчерашнего дня напоминает о том, почему важна многоуровневая защита. В MM безопасность является непереговорной. Мы постоянно инвестируем в защиту наших пользователей от развивающихся угроз, включая компрометации на уровне зависимостей, такие как эта.

Привет команде безопасности 🦊!

Топ

Рейтинг

Избранное