Tópicos em alta

#

Bonk Eco continues to show strength amid $USELESS rally

#

Pump.fun to raise $1B token sale, traders speculating on airdrop

#

Boop.Fun leading the way with a new launchpad on Solana.

Ontem, o ecossistema foi atingido por um ataque à cadeia de suprimentos visando a popular biblioteca JavaScript polyfillio. Os invasores injetaram código malicioso no pacote, o que poderia exfiltrar dados do usuário ou redirecionar o tráfego quando importado por projetos desavisados.

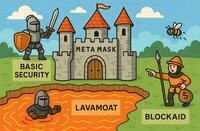

Queremos tranquilizar 🦊 os usuários de que você está protegido. Nossas práticas de segurança são projetadas especificamente para se defender contra esses tipos de incidentes:

- Disciplina de bloqueio e lançamento de versão: Bloqueamos dependências para versões verificadas, nunca enviamos diretamente para o principal e usamos verificações de segurança automatizadas e manuais em todo o ciclo de vida do desenvolvimento. Todas as versões passam por processos de distribuição monitorados para evitar que pacotes comprometidos entrem.

- LavaMoat: Uma camada de segurança de tempo de execução reforçada que bloqueia a execução de código malicioso mesmo se uma dependência for comprometida. O LavaMoat impõe controles de isolamento e política em todo o ambiente de desenvolvimento e tempo de execução.

- @blockaid_ : Detecta e sinaliza endereços maliciosos quase instantaneamente, protegendo os usuários de interagir com dapps comprometidos ou endpoints de phishing.

Os ataques à cadeia de suprimentos são um dos maiores riscos no software moderno, e o incidente de ontem é um lembrete de por que as defesas em camadas são importantes. Na MM, a segurança não é negociável. Investimos continuamente na proteção de nossos usuários contra ameaças em evolução, incluindo comprometimentos de nível de dependência como este.

Grite para a 🦊 equipe de segurança!

Melhores

Classificação

Favoritos