Tópicos populares

#

Bonk Eco continues to show strength amid $USELESS rally

#

Pump.fun to raise $1B token sale, traders speculating on airdrop

#

Boop.Fun leading the way with a new launchpad on Solana.

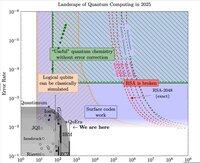

Provavelmente, a melhor pesquisa sobre o progresso da computação quântica foi atualizada recentemente, desta vez para incluir o mais recente artigo de @CraigGidney, cuja linha de conclusão no artigo diz:

"Prefiro que a segurança não dependa de o progresso ser lento"

Irónico que seja uma crença controversa.

7/08/2025

Sam Jaques @sejaques atualizou o seu excelente panorama quântico. Agora você pode mover-se rapidamente entre os anos e ver o progresso. Isso realmente mostra o quão importante é a melhoria algorítmica de @CraigGidney este ano: movendo os postes de meta da linha vermelha muito mais perto!

Conclusão completa para que não cite fora de contexto:

Neste artigo, reduzi o número esperado de qubits necessários para quebrar o RSA2048 de 20 milhões para 1 milhão. Fiz isso combinando e simplificando resultados de [CFS24], [Gid+25] e [GSJ24].

Minha esperança é que isso forneça um ponto de referência para o estado atual da arte em fatoração quântica e informe quão rapidamente os sistemas criptográficos seguros contra quânticos devem ser implementados.

Sem mudar as suposições físicas feitas por este artigo, não vejo como reduzir a contagem de qubits em outra ordem de magnitude. Não posso plausivelmente afirmar que um inteiro RSA de 2048 bits poderia ser fatorado com cem mil qubits ruidosos. Mas há um ditado em criptografia: “os ataques sempre melhoram” [Sch09]. Na última década, isso se manteve verdadeiro para a fatoração quântica. Olhando para o futuro, concordo com o rascunho público inicial do relatório interno do NIST sobre a transição para padrões de criptografia pós-quântica [Moo+24]: sistemas vulneráveis devem ser descontinuados após 2030 e proibidos após 2035. Não porque eu espere que computadores quânticos suficientemente grandes existam até 2030, mas porque prefiro que a segurança não dependa de um progresso lento.

@CraigGidney @lopp Acho que você expressou interesse neste gráfico anteriormente:

1,03K

Top

Classificação

Favoritos